最近Zimperium的研究人员发现了一个新的名为「Cloud9」的Chrome浏览器僵尸网络,它使用恶意扩展来窃取在线帐户、记录击键、注入广告和恶意JS代码,并让受害者的浏览器参与DDoS攻击。

Cloud9浏览器实际上是Chromium Web浏览器(包括Google Chrome和Microsoft Edge)的远程访问木马(RAT),其作用是允许攻击者远程执行命令。

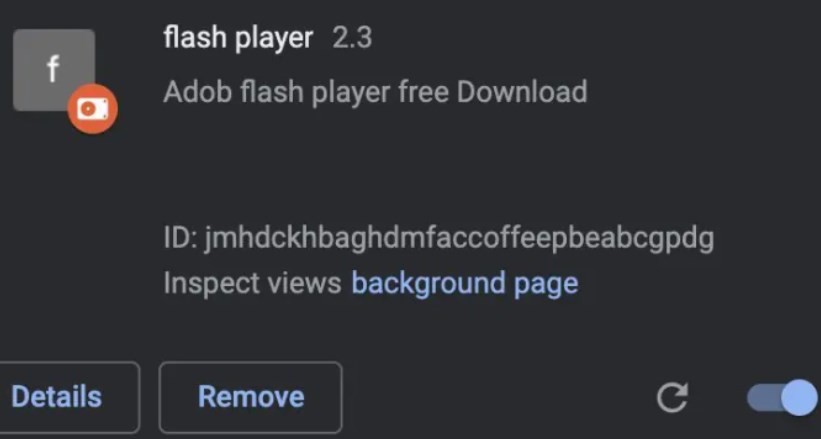

恶意Chrome扩展程序在官方Chrome网上商店中不可用,而是通过其他渠道传播,例如推送虚假Adobe Flash Player更新的网站。

Chrome上的恶意浏览器扩展

这种方法似乎运作良好,因为Zimperium的研究人员今天报告说,他们已经在全球系统上看到了Cloud9感染。

感染您的浏览器

Cloud9是一个恶意浏览器扩展,它对Chromium浏览器进行后门,以执行大量恶意功能和功能。

该扩展由三个JavaScript文件组成,用于收集系统信息、使用主机资源挖掘加密货币、执行DDoS攻击以及注入运行浏览器漏洞利用的脚本。

Zimperium注意到Firefox加载了CVE-2019-11708和CVE-2019-9810漏洞,Internet Explorer加载了CVE-2014-6332和CVE-2016-0189,Edge加载了CVE-2016-7200。

这些漏洞用于在主机上自动安装和执行Windows恶意软件,使攻击者能够进行更重大的系统危害。

然而,即使没有Windows恶意软件组件,Cloud9扩展程序也可以从受感染的浏览器中窃取cookie,威胁行为者可以使用这些cookie劫持有效用户会话并接管帐户。

浏览器cookie窃取程序

浏览器cookie窃取器

此外,该恶意软件还具有一个键盘记录器,可以侦听按键以窃取密码和其他敏感信息。

扩展中还存在一个「剪辑器」模块,不断监视系统剪贴板中是否有复制的密码或信用卡。

Cloud9的裁剪器组件

Cloud9的clipper组件

Cloud9还可以通过静默加载网页来注入广告,从而产生广告印象,从而为其运营商带来收入。

最后,恶意软件可以利用主机的火力通过对目标域的HTTP POST请求执行第7层DDoS攻击。

「第7层攻击通常很难检测到,因为TCP连接看起来与合法请求非常相似,」Zimperium评论道。

「开发者很可能使用这个僵尸网络来提供执行DDOS的服务。」

运算符和目标

Cloud9背后的黑客被认为与Keksec恶意软件组织有联系,因为在最近的活动中使用的C2域在Keksec过去的攻击中被发现。

Keksec负责开发和运行多个僵尸网络项目,包括EnemyBot、Tsunamy、Gafgyt、DarkHTTP、DarkIRC和Necro。

Cloud9的受害者遍布全球,威胁行为者在论坛上发布的屏幕截图表明他们针对各种浏览器。

此外,Cloud9在网络犯罪论坛上的公开宣传让Zimperium相信Keksec很可能将其出售/出租给其他运营商。