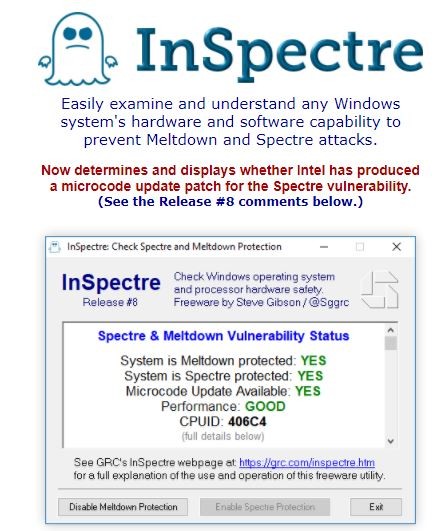

利用inspectre可以检测幽灵漏洞 运行时主界面会显示几个重要信息,System is Meltdown protected状态、System is Spectre protected状态、CPU微码升级和性能状态几项。

官网下载 https://www.grc.com/inspectre.htm

1月4日,国外安全研究机构公布了两组CPU漏洞,由于漏洞严重而且影响范围广泛,引起了全球的关注。

Meltdown(熔断),应对漏洞CVE-2017-5754;

Spectre(幽灵),对应漏洞CVE-2017-5753/CVE-2017-5715。

利用Meltdown漏洞,低权限用户可以访问内核的内容,获取本地操作系统底层的信息;当用户通过浏览器访问了包含Spectre恶意利用程序的网站时,用户的如帐号,密码,邮箱等个人隐私信息可能会被泄漏;在云服务场景中,利用Spectre可以突破用户间的隔离,窃取其他用户的数据。

Meltdown漏洞影响几乎所有的Intel CPU和部分ARM CPU,而Spectre则影响所有的Intel CPU和AMD CPU,以及主流的ARM CPU。从个人电脑、服务器、云计算机服务器到移动端的智能手机,都受到这两组硬件漏洞的影响

漏洞验证

目前开源社区github已经放出来了漏洞的验证代码(PoC),如下:

https://github.com/Eugnis/spectre-attack

https://github.com/feruxmax/meltdown

https://github.com/gkaindl/meltdown-poc

https://github.com/turbo/KPTI-PoC-Collection

经过我们和其他安全研究人员实际验证,漏洞可在Windows、Linux、Mac-OS等操作系统下,成功读取任意指定内存地址的内容

漏洞修复进展

针对这两组漏洞,各家芯片厂商,操作系统厂商,浏览器厂商,以及云服务厂商,都积极采取措施,发布安全公告,并及时推出缓解措施和修复补丁。

芯片厂商

1. Intel

Intel已经确认自身CPU中存在相关问题,并正与包括AMD、ARM和多家操作系统厂商在内的许多其他科技公司紧密合作,制定行业范围的方法,以便及时和建设性地解决这些漏洞。另外Intel认为有些媒体里面的报道并不准确,这些问题不仅仅Intel,其他厂商的CPU中也存在相关问题。这些问题的修复对性能的影响和具体的工作场景相关,对一般用户而言,影响并不显著,而且随着时间的推移这些影响都会得到缓解。

Intel已经提供软件和固件更新以解决这些漏洞,预计下周末之前会修复最近5年中90%的CPU。Intel的安全公告如下:

https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00088&languageid=en-fr

https://newsroom.intel.com/news/intel-responds-to-security-research-findings/

https://newsroom.intel.com/news-releases/intel-issues-updates-protect-systems-security-exploits/

https://www.intel.com/content/www/us/en/architecture-and-technology/facts-about-side-channel-analysis-and-intel-products.html

2. ARM

ARM确认大部分处理器不受漏洞影响,但给出了一个受影响的处理器列表。略

3. AMD

AMD针对每个漏洞做了回复,第一个漏洞由软件、操作系统厂商发布补丁解决,性能影响非常轻微,其他两个漏洞由于AMD CPU特殊的架构,都不受影响。具体如下:

https://www.amd.com/en/corporate/speculative-execution

操作系统

1. Windows

微软已经发布了安全通告,修复了IE、Edge、Windows内核中相关问题,并针对普通用户、服务器用户、云用户各自给出了防护指南。

微软普通用户:https://support.Microsoft.com/help/4073119

服务器用户:https://support.microsoft.com/help/4072698

云用户:https://support.microsoft.com/help/4073235

微软安全通告:https://support.microsoft.com/en-us/help/4073235/cloud-protections-speculative-execution-side-channel-vulnerabilities

2. Linux

Linux内核开发者Thomas Gleixner在2017年12月在Linux内核邮件列表中就新的KAISER隔离补丁发布了说明。目前有人怀疑这批补丁可能正是为了解决Linux系统当中的Metldown与Spectre 漏洞。具体如下:

https://lkml.org/lkml/2017/12/4/709

3. RedHat

红帽公司已经发布一项建议,其中列出受到影响的产品及其当前状态。建议内容表明:对于正在运行受影响版本产品的红帽客户,强烈建议用户尽快根据指导清单进行更新。所有受影响产品都应安装修复补丁,借以缓解CVE-2017-5753 (变种1)与 CVE-2017-5754 (变种3)漏洞。CVE-2017-5715 (变种2)可通过本地以及虚拟访客边界两种方式被加以利用。具体如下:

https://access.redhat.com/security/vulnerabilities/speculativeexecution?sc_cid=701f2000000tsLNAAY&

4. 安卓

Android团队于2018年1月更新了安全通告:CVE-2017-5715、CVE-2017-5753以及CVE-2017-5754为已经得到公开披露的一系列与处理器内推测执行相关的漏洞。Android尚未发现任何在基于ARM的Android设备之上重现上述漏洞以进行的未授权信息泄露行为。为了提供额外的保护措施,本公告当中包含的CVE-2017-13218更新减少了对高精度定时器的访问,旨在限制旁路攻击(例如CVE-2017-5715、CVE-2017-5753以及CVE-2017-5754)所有已知变种对ARM处理器的影响。具体如下:

https://source.android.com/security/bulletin/2018-01-01

浏览器

利用漏洞在浏览器中进行攻击依赖于新特性SharedArrayBuffer和用于高精度时间计算的函数performance.now。各个浏览器表示都采取了以下两个缓解措施:

l 移除浏览器中可用于攻击的SharedArrayBuffer特性

l 降低用于高精度时间计算的函数performance.now的精确性

加上这两个缓解措施后,JS版本的漏洞PoC代码将无法触发:

微软已经发布了浏览器补丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/ADV180002

2. Firefox

Mozilla从FireFox 57版本开始采取了这两个缓解措施:

https://blog.mozilla.org/security/2018/01/03/mitigations-landing-new-class-timing-attack/

3. Chrome

谷歌从Chrome 64版本开始采取了这两个缓解措施:

https://security.googleblog.com/2018/01/todays-cpu-vulnerability-what-you-need.html

云服务厂商 略

漏洞修复存在的问题

由于漏洞是芯片底层设计上的缺陷导致的,修复起来会非常复杂,同时难以完美修复。从目前的情况来看,漏洞很难通过CPU微码修复,更多是依赖于OS级的修复程序。

修复程序本身也存在诸多问题。以Windows 10为例,微软于北京时间1月4号凌晨紧急发布了1月份系统安全更新,但补丁存在明显的性能和兼容性的问题:

更新可能会让受影响的系统性能下滑30%更新可能会导致部分软件(安全软件等)不兼容从而系统蓝屏

出于兼容性考虑,Windows Update并不会在所有的电脑环境中进行自动更新,而是在其认为软件比较兼容的情况下 才会进行自动更新。另外,对于有需要更新的用户,可以通过下载微软相关补丁包,进行手动运行修复安全威胁。

根据我们的实际测试,性能问题对于普通用户来说,影响并不大:只有在极端的测试下,才会出现明显的性能问题;而正常的使用过程中一般不会出现。但是兼容性问题确实比较严重:在有安全软件,以及一些游戏的电脑上,安装补丁比较容易出现蓝屏现象。这也使得我们和其他安全厂商采取了比较保守的策略,暂时不主动推送微软的补丁,避免造成用户电脑无法正常使用。

漏洞对普通用户的影响

虽然漏洞影响范围广泛,并引起全球关注,但受影响最大的主要是云服务厂商,对于普通用户来说,大可不必过于恐慌。

首先,虽然漏洞细节以及PoC已经公开,但是并不能直接运用于攻击。漏洞运用于真实攻击还有许多细节问题需要解决,目前也没有一个稳定通用,同时可以造成明显严重后果(窃取账号密码等)的漏洞利用代码;

其次,我们和其他安全厂商目前也还没有监控到利用这些漏洞进行的真实攻击,一旦出现真实攻击,我们将第一时间跟进,确保用户安全;

另外,对于普通用户而言,漏洞可造成的主要危害在于用浏览器访问了一个带有漏洞利用代码的网页,导致敏感信息(账号密码等)泄露。只要养成良好的上网习惯,不轻易点击陌生人发来的链接,基本不会受到漏洞影响;同时,浏览器针对漏洞发布的补丁和缓解措施简单有效,而且不会造成性能下降或兼容性问题,用户可以选择将浏览器升级到最新版本,从而避免受到漏洞攻击。